[心得] AIS3 2020

[TOC]

# AIS3 2020

時間: 7/27 ~ 8/2

地點: 台科大國際大樓 <br>

鎮樓圖先上 <br>

然後這是[共筆連結](https://hackmd.io/@AIS3-2021/AIS3/)

課程內容想看的可以去裡面看 下面就不會提太多

## Day 1 (7/27)

### 開場

開場差點因為塞車趕不上 qq

橋上有夠塞

### 早上: 工業控制系統與資訊安全

講了幾個工廠被攻擊的案例

IT **C**onfidentiality **I**ntegrity **A**vailablility

v.s.

OT **AIC**

### 下午: Chimera APT 攻擊調查: 案例及調查手法分享

好難喔 QQ

然後有個 monloch + es 的 lab

但是 docker 搞好久都架不起來 QAQ

### 晚餐

感恩奧義 讚嘆奧義

大概有 15 桌 即使旁聽的也來吃了

最後還是剩一堆 :thinking:

### 破冰 & 分組

> 一個我也不知道是甚麼活動的破冰活動

每個人會得到一張神奇的紙條 大概像這樣

解開就能獲得下方的貼紙

~~由於謎題過於簡單導致沒破到冰~~

## Day 2 (7/28)

### 早上: 工控安全與產業安全

講了一點跟昨天差不多的東西

~~或是工廠怕中勒索病毒不備份反而先買比特幣~~

沒多久就進入提案環節

兩組一起討論一個 OT 安全產品

還要取隊名 ~~OT 一打七~~

大家的解決方案都不錯

~~一個 OT 不夠 那就兩個~~

所幸逃過不用上台報告

最後剩五分鐘 講好講滿

> 為什麼找不到資安工作

### 下午: 社群媒體輿論操作與媒體實務

講了一些假訊息或是帶風向相關的統計

然後給我們一些資料 要我們分組進行分析

我不會資料分析 :(

~~大家在這堂課學會了用註解在共筆聊天~~

### 晚上: 校友回娘家

<span style="font-size: 2em;">餓</span>

拖到 7 點才吃到飯

今天也是奧義贊助 但分量好像ㄅ太夠

沒多久就被掃光了

除了米粉

## Day 3 (7/29)

### 早上: 中國對台資訊操弄 - 資料驅動研究

又是一些資訊戰的演講

並得到了一些資料集

欸不是可不可以不要再分組資料分析了 QQ

~~大家繼續在共筆聊天~~

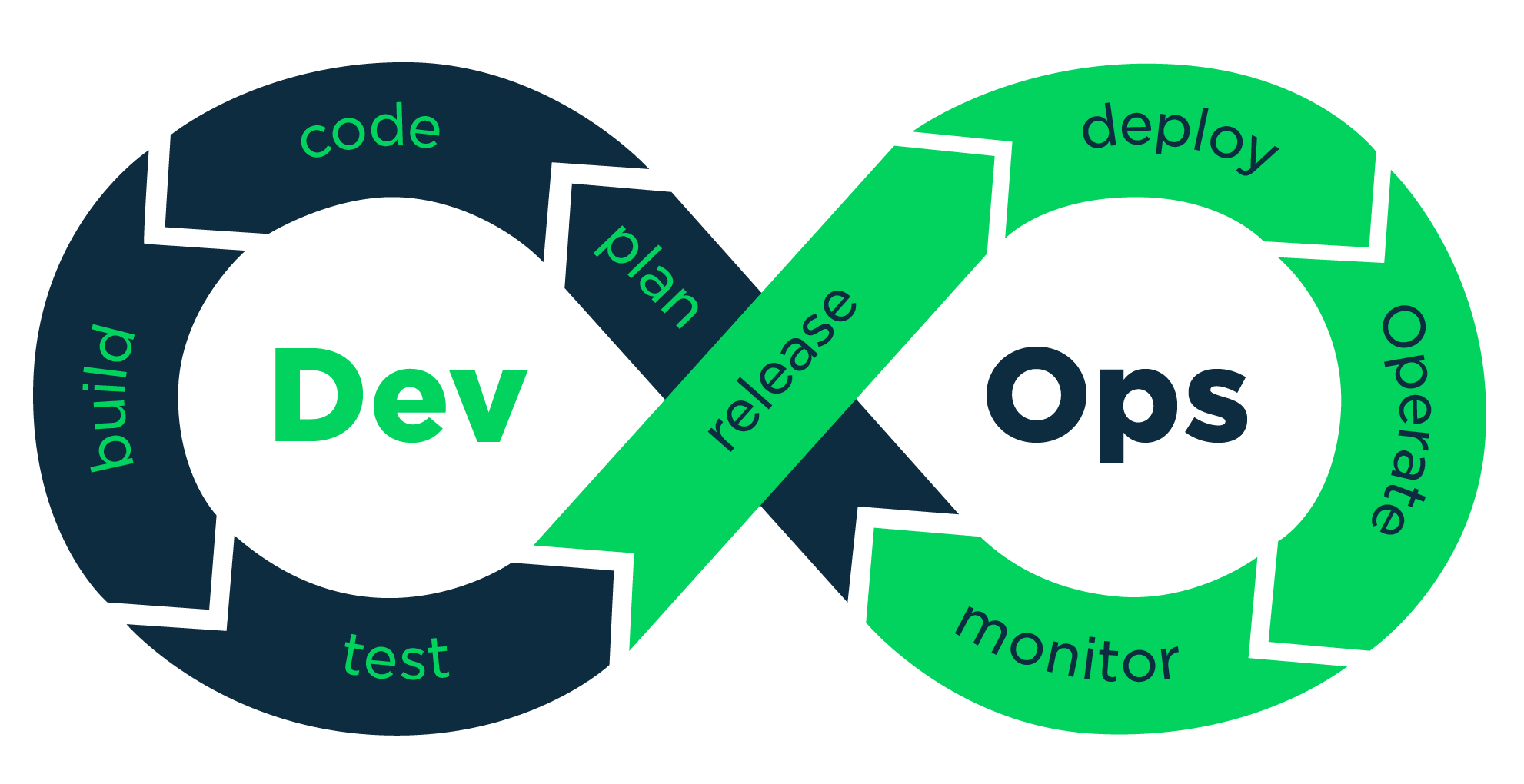

### 下午: 開發安全與資安測試

總歸一句

<span style="font-size: 10em;">自動化</span>

> Balsn == 通靈隊伍

> 以後多練通靈,不要再練 Pwn, web 那些的了。

解釋了敏捷式開發 ~~隕石式開發~~

也介紹了 CI/CD 的流程與應用

並且解釋資安可以在哪些環節中實施

> 每個環節都可以

接著是 DevOps

> DevOps是玄學,問三個人會得到五個答案(#°Д°)

講師直接打開 hackmd 看 Q&A

然後大家超嗨一直刷

還有人瘋狂要講師打開 https://csy.教我.tw/

> 點我 認真 無毒 4k高清 無碼 https://csy.教我.tw 真的能連

快按下去 快 拜託 QAQ 點拉

獨樂樂不如眾樂樂

嗨呀酷

你有沒有夢想

Lab: https://lab.secview.io/

聽說是台大的課

第二部分講了如何測試

- SAST

- DAST

- IAST (DAST + SAST)

*唯一一堂提早下課的課~*

\YSc 教我/

## Day 4 (7/30)

### 早上: 紅人演練

期待的網頁安全課終於來啦

沒有廢話太多 在介紹一些技能之後

開始快樂實作

一開始是給了個 IP 進去會叫你用 domain 進去

用 https 直接連看他的憑證是簽給誰

然後再把那個 domain 的 ns 自己指過去 `/etc/hosts` 大法好

之後會看到一個 blog

先用 CVE 上傳 shell

接下來開始...滲透?

用了一堆神奇的 windows 主機滲透技巧跟工具

聽到一半就跟不上了 這個 Lab 好難 QQ

~~所以我說那個網頁安全呢~~

### 下午: 輿論戰爭:數位鑑識的攻防與挑戰

對 國家安全又來囉

配上字超小的簡報 我坐第三排還是看不到 QQ

加上切換超快速的簡報 這個你要我怎麼打共筆阿 (翻桌

最後大家索性放棄 開始聊天起來

基本上在討論大家比較想要跟早上一樣多一點實作跟技術的課

而不是~~考 pre-exam 來聽演講~~

下半段是教如何自己寫 maltego 的 transform

感覺好像很有趣 不過我沒寫出來 QQ

## Day 5 (7/31)

### 早上: 偽造基地台對4G/5G安全的影響

*才開始 15 分鐘 麥克風就死了兩次*

先介紹了 4G / 5G 的基礎架構

然後介紹如何欺騙手機 讓自己的惡意基地台能攔截東西

因為設備很貴 所以沒幾組

基本上都給關鍵基礎設施用了

剩兩組設備給其他組的玩

~~放空做簡報去~~

### 下午: Head First Product Security

由某 S 社安全部門李組長帶來的課程

透過 S 社的產品漏洞來介紹 CVE 及 CVE 相關的術語

~~我都聽ㄅ懂QQ~~

簡報翻的非常快 寫共筆表示心累

### 晚上

當大家趕簡報趕得要死之際

貼心的主辦單位為我們準備ㄌ鹽酥雞

晚上吃這個真香

## Day 6 (8/1)

分組報告第一天 因為我們不是這天報告

所以基本上都在趕簡報沒怎麼聽到 Q

關於被釣魚請看[這篇](post.php?pid=822)

中午有午餐代訂 便當大概長這樣

不過這樣要 $100 有點貴(

那天有 COSCUP

所以中午就溜去領了杯咖啡 順便拿了幾張貼紙

偉哉開源貢獻票

## Day 7 (8/2)

~~專題分享 (X~~ COSCUP (O

終於輪到我們上台了

因為對專題沒什麼想法 最後生了個滿滿是洞的網站出來

直接拿某人的期中作業挖洞

~~超級夭壽危險的網站 超夭危網(???)~~

上台報告有夠緊張 不過我也沒說到幾句話(

~~划水混分~~

感謝大老組員們

最後進行了專題頒獎以及合照

離開前還附贈刈包 一下就嗑光ㄌ

## 後記

其實從高一就聽說 AIS3 ㄌ

但是當時覺得自己太廢就沒去打 pre-exam

沒想到第一次打就能進 AIS3

這次課程學到許多經驗和知識

~~但我還是不會 pwn~~

來年如果有空(期末 \\|/

希望能再一次參加 AIS3

最後感謝 @a91082900 陪我去 COSCUP 逛

2020-07-28 10:11:03

留言

Last fetch: --:--

現在還沒有留言!